Un follón bastante considerable. Tengo un conocido que trabaja en una gran empresa y les han ordenado a todos apagar los ordenadores e irse. Un caos bastante importante. La producción de la empresa se ha parado y parece que hay datos perdidos de varios dias.Ver citas anterioresTelefónica y otras grandes empresas sufren un ataque informático "masivo"

El CNI confirma que se trata de un 'ransomware' aprovechando una vulnerabilidad de los sistemas Windows. Es un virus capaz de bloquear un ordenador desde una ubicación remota y que secuestra sus archivos y no los libera hasta que consigue el pago de un rescate

Varias grandes empresas españolas, entre ellas Telefónica, Gas Natural e Iberdrola, han sufrido este viernes por la mañana un ciberataque en toda regla. El Centro Criptológico Nacional (CCN), adscrito al Centro Nacional de Inteligencia (CNI), ha confirmado de que se ha tratado de un "ataque masivo de ransomware" a varias organizaciones aprovechando una vulnerabilidad de los sistemas Windows.

Un ramsonware es un virus que es capaz de bloquear un ordenador desde una ubicación remota y que secuestra sus archivos y no los libera hasta que consigue el pago de un rescate.

El centro, que ha difundido una alerta de nivel "muy alto", explica que este virus, que es una versión de WannaCry, infecta la máquina cifrando todos sus archivos y, utilizando una vulnerabilidad de ejecución de comandos remota a través de SMB, se distribuye al resto de máquinas Windows que haya en esa misma red. El organismo dependiente del CNI recuerda que Microsoft informó de esta vulnerabilidad el día 14 de marzo en su boletín y que hace unos días se hizo pública una prueba de concepto que parece que ha sido el desencadenante de la campaña, y recomienda instalar los últimos parches de seguridad.

La peor parte se la ha llevado Telefónica. El virus ha afectado a varios ordenadores de la red interna de Telefónica, obligando a la compañía a apagar todos los equipos de su sede central en Madrid, lo que ha provocado que otras grandes empresas activaran medidas preventivas para evitar daños: apagar los equipos informáticos y cortar el acceso a Internet a sus empleados.

Trabajadores de la operadora informaron de que algunos de los ordenadores presuntamente afectados han aparecido con la pantalla azul, mientras que otros mostraban un mensaje de infección.

Fuentes de Telefónica han explicado que tras detectar el problema de seguridad informática, la empresa ha optado por apagar todos los equipos de la intranet del edificio del Distrito Telefónica como medida preventiva.

En un mensaje interno enviado a la plantilla con el asunto "Urgente; Apaga tu ordenador ya" al que ha tenido acceso a Europa Press, la compañía ha comunicado que el equipo de seguridad ha detectado el ingreso a la red de Telefónica de un malware que afecta a los datos y ficheros.

El jefe de la división de datos de la compañía, el antiguo hacker Chema Alonso, ha confirmado en su cuenta de Twitter que sí se trata de un ataque de ramsonware. Es más, portavoces de Telefónica sí han explicado que en varios de los ordenadores afectados, en la pantalla se pedía en pago de una cantidad en bitcoins equivalente a 300 dólares (276 euros). En caso de no pagarse el rescate se subirá la cifra de resctae y, llegado el día 19, borrarían los archivos a los que han tenido acceso.

La compañía ha solicitado a los trabajadores que apaguen el ordenador y no vuelvan a encenderlo "hasta nuevo aviso". Además, les recomienda que desconecten el móvil de la red de WiFi, aunque no es necesario que lo apaguen. Además, también señalan que les están pidiendo que quiten las baterías a los portátiles y que no se lleve nadie el ordenador a casa.

Asimismo, añade que cuando la situación este normalizada se lo comunicarán a través de un correo al teléfono móvil y que el martes informará en las entradas de los edificios sobre el acceso a la red.

En lo que sí han hecho mucho hincapié los portavoces en que se trata de ordenadores de la red corporativa y que en ningún momento se ha visto afectado el negocio de la multinacional. Han resaltado, además, que los trabajadores continúan desempeñando sus funciones trabajando con dispositivos móviles, por lo que asegura que el servicio no se ha visto afectado, así como tampoco los usuarios.

Precaución en las grandes empresas del Ibex

Ante esta situación, otras grandes empresas han solicitado también de forma preventiva a sus trabajadores de oficina que apaguen sus ordenadores para evitar cualquier riesgo, como es el caso de Iberdrola o Gas Natural Fenosa.

Por su parte, fuentes de Vodafone han asegurado que la compañía no ha sido atacada por ningún virus, pero han decidido cortar el acceso a Internet de los empleados también como medida preventiva.

Desde Orange señalan que mantienen operativas las comunicaciones de sus empleados y, en estos momentos, a la vista de lo sucedido en otras compañías, están "adoptando medidas preventivas" que garanticen la seguridad de sus comunicaciones.

Por su parte, otras empresas en como BBVA, Santander o Capgemini han negado que hayan sufrido algún ataque o incidencia de estas características como se había publicado y afirman que están funcionando con total normalidad.

El CNN recomienda actualizar los sistemas a su última versión o parchear según informa el fabricante. Para los sistemas sin soporte o parche, como Windows 7, se recomienda aislar de la red o apagar según sea el caso.

El Gobierno: todo controlado

El Ministerio de Energía, Turismo y Agenda Digital afirma que el ataque informático "no afecta ni a la prestación de servicios, ni a la operativa de redes, ni al usuario de dichos servicios".

Así lo ha asegurado en un comunicado en el que explica que el virus ha afectado puntualmente a equipos informáticos de trabajadores de varias organizaciones.

El Ministerio, que está trabajando con las empresas afectadas para solucionar la incidencia a través del Instituto Nacional de Ciberseguridad (Incibe), ha aclarado que el ataque "no compromete la seguridad de los datos ni se trata de una fuga de datos".

Por el momento, el instituto está ofreciendo ayuda a las empresas afectadas y asesorando a otras en una labor de prevención. Asimismo, los equipos de respuesta a incidentes cibernéticos nacionales están en contacto con las organizaciones afectadas y con el Centro Nacional para la Protección de las Infraestructuras Críticas del Ministerio del Interior.

Telefónica y otras grandes empresas sufren un ataque informático "masivo"

Telefónica y otras grandes empresas sufren un ataque informático "masivo"

http://www.publico.es/economia/telefoni ... adrid.html

Trapos y tontos. Herramienta de control solo igualable a las sectas...

Re: Telefónica y otras grandes empresas sufren un ataque informático "masivo"

Espero que tuvieran puesta tirita para tapar la webcam.

Grande el estreno del amigo Alonso.

Grande el estreno del amigo Alonso.

Re: Telefónica y otras grandes empresas sufren un ataque informático "masivo"

Minuto 2:55"

Simplemente maravilloso

http://www.atresplayer.com/television/n ... 00563.html

:fumando:

Simplemente maravilloso

http://www.atresplayer.com/television/n ... 00563.html

:fumando:

Trapos y tontos. Herramienta de control solo igualable a las sectas...

Re: Telefónica y otras grandes empresas sufren un ataque informático "masivo"

Antena 3 lleva luchando por ser el informativo más ridículo de la televisión española y va camino de lograrlo. Y mira que había competencia buena eh.

- Bell Cooper

- Salario mínimo

- Mensajes: 1370

- Registrado: 21 Feb 2016 13:27

Re: Telefónica y otras grandes empresas sufren un ataque informático "masivo"

ATAQUE INFORMÁTICO

El ataque de ‘ransomware’ se extiende a escala global

España, Portugal, Reino Unido y Rusia, entre los afectados. Estos virus informáticos cifran la información de los ordenadores a cambio de un rescate

JOANA OLIVEIRA - ROSA JIMÉNEZ CANO

Seattle / Madrid 12 MAY 2017 - 23:11 CEST

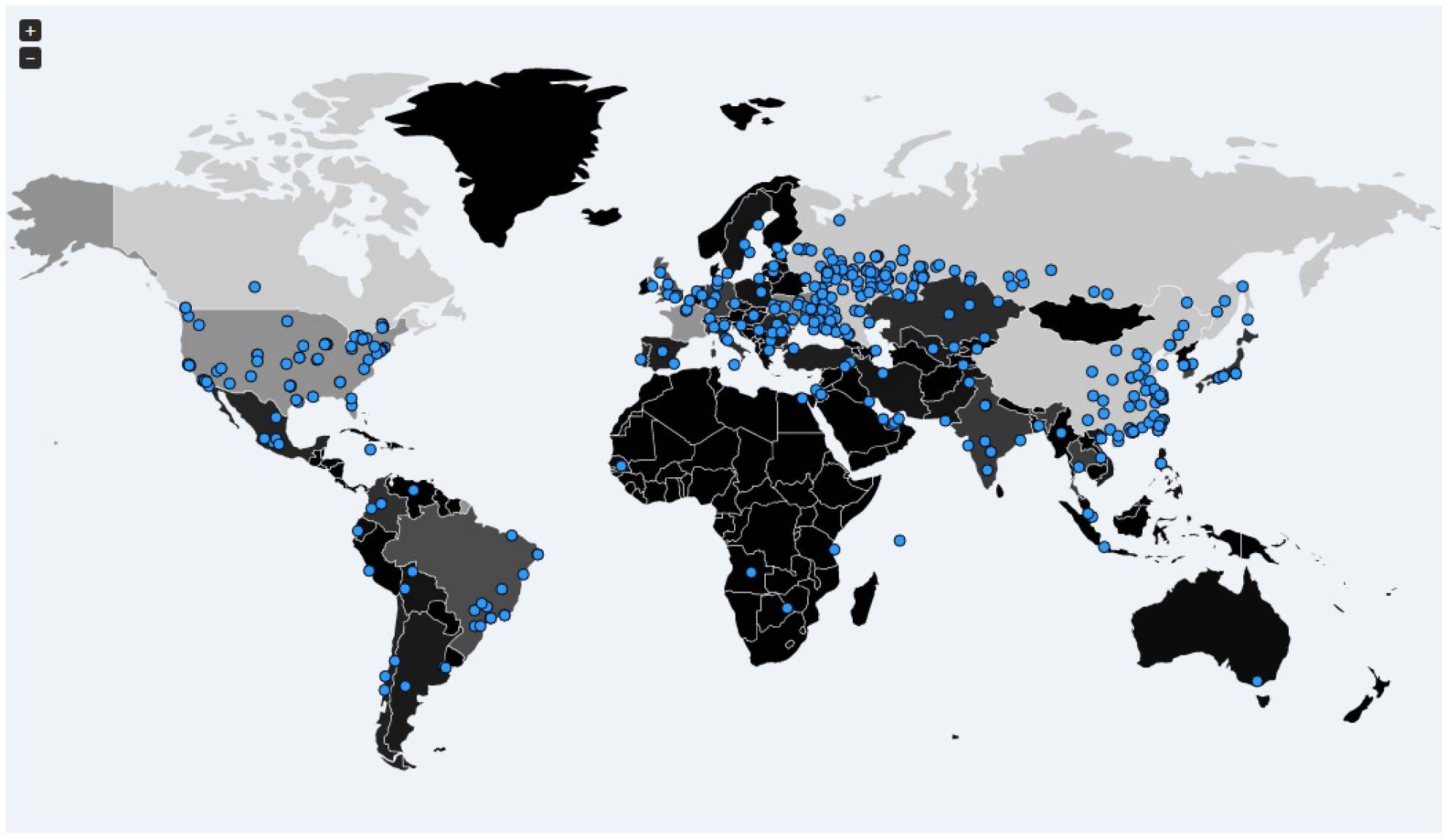

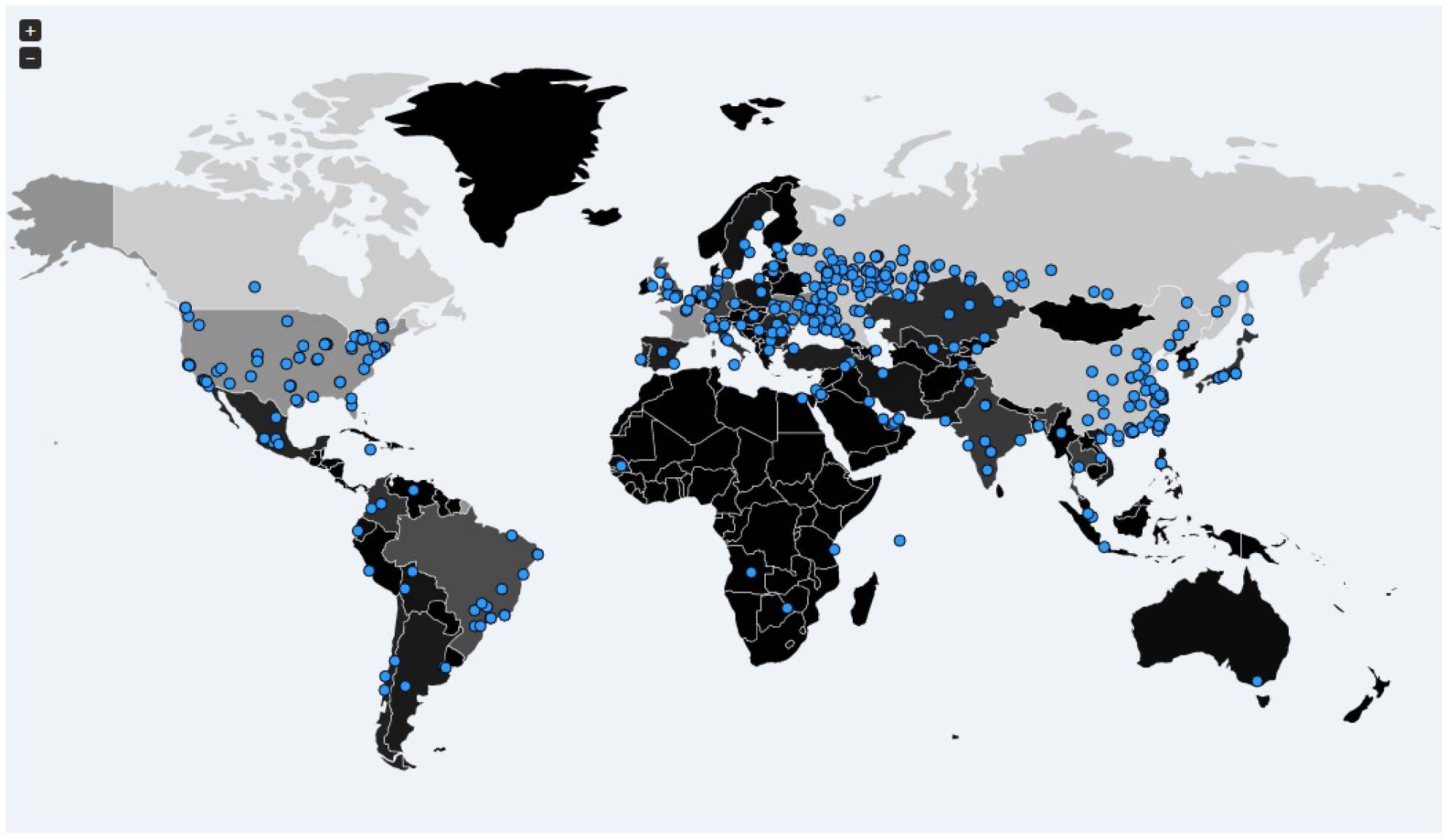

El equipo de investigadores independientes de ciberseguridad Malware Tech ha creado un mapa con los sitios en los que se ha detectado el 'ransomware'. MALWARE TECH

El virus informático (conocido como malware) que ha atacado en la mañana de este viernes los equipos de la sede de Telefónica en Madrid ha llegado ya a varias decenas de países. El software del tipo ransomware, que realiza el secuestro exprés de datos y pide un rescate para liberar el sistema, ha infectado diferentes empresas e instituciones en España, Taiwan, Rusia —donde unos 1.000 ordenadores del Ministerio del Interior se han visto afectados—, Portugal, Ucrania, Turquía y Reino Unido —en ese último, el virus ha colapsado el Servicio Nacional de Salud—, según informan las compañías de ciberseguridad s21sec y Check-point. En Estados Unidos Fedex es una de las empresas afectadas. En un tuit, Costin Raiu, el director global del equipo de investigación y análisis de Kaspersky Lab, una empresa de seguridad informática, afirma que se han registrado más de 45.000 ataques en 74 países. Hasta el momento, el ataque no ha afectado a infraestructuras críticas.

So far, we have recorded more than 45,000 attacks of the #WannaCry ransomware in 74 countries around the world. Number still growing fast.

— Costin Raiu (@craiu) 12 de mayo de 2017

Ese tipo de virus, que al ser ejecutados aparentan ser inofensivos e imitan a otras aplicaciones, es el más habitual y representa el 72,75% del malware, según los últimos informes de las compañías Kaspersky Lab y PandaLab . Los análisis del Instituto Nacional de Ciberseguridad (Incibe) demuestran que el software malicioso que ha provocado el ciberataque a nivel global es un WanaCrypt0r, una variante de WCry/WannaCry. Tras instalarse en el equipo, ese virus bloquea el acceso a los ficheros del ordenador afectado pidiendo un rescate, y puede infectar al resto de ordenadores vulnerables de la red. WanaCrypt0r cifra archivos del disco duro con extensiones como .doc .dot .tiff .java .psd .docx .xls .pps .txt o .mpeg, entre otros, y aumenta la cuantía del rescate a medida que pasa el tiempo. "El cifrado de los archivos prosigue tras la aparición de la nota de extorsión, al contrario que en otros ataques, que no muestran la nota hasta que el cifrado se ha completado", explica Agustín Múñoz-Grandes, CEO de s21Sec.

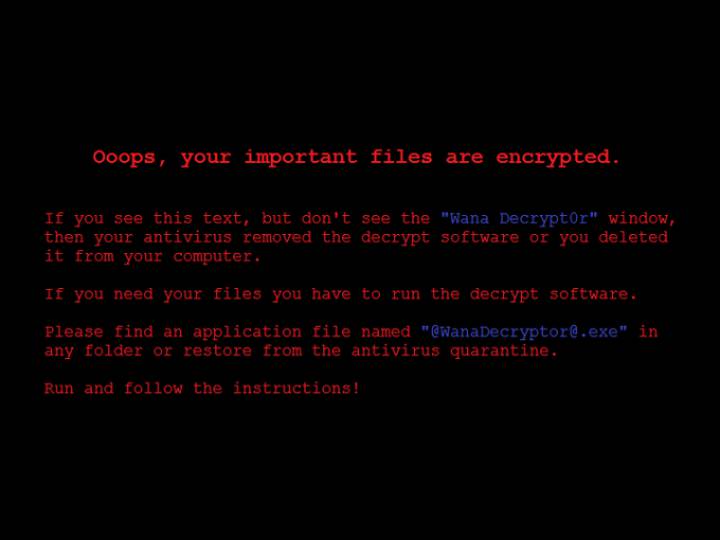

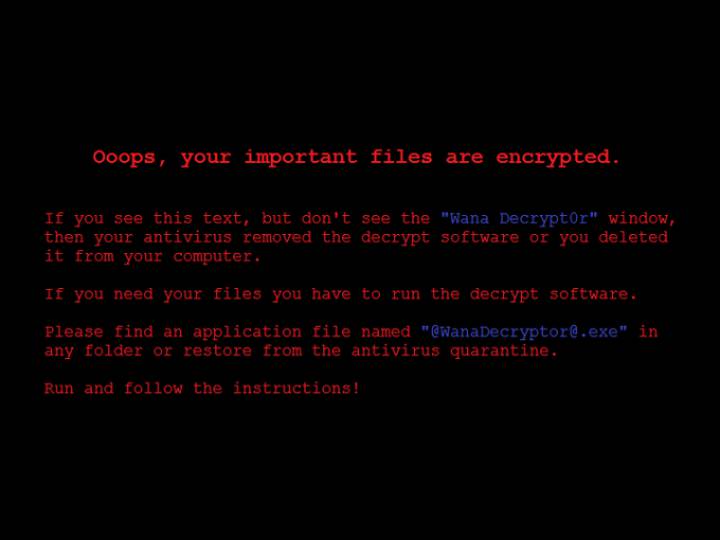

Cuando el virus infecta el ordenador, esta imagen aparece ebn el fondo de escritorio.

Jaime Blasco, director de los laboratorios de Alienvault en San Francisco, aporta algo de luz. El ataque ya está parado tras la difusión de un parche de Windows por parte de Microsoft. El experto reitera un consejo, aplicar todos los parques de seguridad que Microsoft ha publicado. "Uno de los vectores de infección parece ser un exploit que consigue la ejecución de código remota en sistemas Windows. Este exploit (llamado EternalBlue) se hizo público como parte de uno de as filtraciones de Shadowbrokers. Se recomienda aplicar todas las actualizaciones publicadas por Microsoft para parchear esta vulnerabilidad", reitera. Es, por tanto, uno de los archivos liberados en la última denuncia de Wikileaks

36,000 detections of #WannaCry (aka #WanaCypt0r aka #WCry) #ransomware so far. Russia, Ukraine, and Taiwan leading. This is huge. pic.twitter.com/EaZcaxPta4

— Jakub Kroustek (@JakubKroustek) 12 de mayo de 2017

Microsoft, preocupada por la difusión de este agujero, dio una respuesta oficial a mediodía de Seattle, ya en la noche española: “Nuestros ingenieros han detectado y añadido protección contra un software malicioso que exigía un rescate: win32.WannaCrypt. En marzo dimos un parche de seguridad que daba protección contra este ataque potencial. Aquellos que usan nuestro antivirus y tienen la actualización de Windows activada, están protegidos. Estamos trabajando para dar más ayuda a los clientes que lo necesiten”.

El creador del sistema operativo más popular del mundo contempla replantearse los criterios y formas en que se actualizan los programas para que la protección frente a vulnerabilidades no dependa tanto de voluntad humana, como de automatismos.

“Este tipo de ataques afecta a todo el mundo, pero hemos visto cómo los delincuentes tratan de ir a por empresas, ya que poseen información valiosa por la que están dispuestos a pagar un rescate”, indica el estudio de Panda. Algunos expertos en ciberseguridad, como Jakub Kroustek, afirman en las redes sociales que han rastreado hasta 50.000 ataques de WannaCry. Este mismo experto asegura en el blog de su compañía, Avast, que observaron la primera versión de este virus en febrero y que han encontrado el mensaje de rescate escrito en 28 idiomas.

Según Eusebio Nieva, director técnico de Check-Point en España y Portugal, el ransomware es la estrategia más utilizada para atacar a las grandes empresas. "Los hackers piden que el rescate se realice a través de un pago digital que no se pueda rastrear", dice Nieva. El experto explica que ese software maligno puede llegar a un sistema de manera simple, desde un correo electrónico con una factura falsa, por ejemplo, hasta una técnica conocida como watering hole, que en el caso de las grandes compañías, infecta una página (generalmente de la red intranet) a la que los trabajadores o usuarios acceden con frecuencia. "Esa es la forma más rápida para una distribución masiva", afirma.

El experto señala, sin embargo, que el pago de un rescate no es garantía de que se pueda recuperar la información cifrada por el virus: "La posibilidad es de entre 30% y 40%". Pero, ¿cómo es posible protegerse de esos ataques? El experto sostiene que, en la era en que los malware han dejado de ser obra de atacantes individuales para convertirse en una red industrializada que genera dinero, los tradicionales programas de antivirus ya no son suficientes. Los más punteros de protección, según Nieva, son los programas de anti-APP o sandboxing, que rastrean el comportamiento del sistema o de la red de información, identifican cualquier software malicioso y lo eliminan.

"El sandboxing es el que mejor funciona. Cuando llega un documento por correo, por ejemplo, el sistema lo abre en un entorno virtual y si detecta algo sospechoso, lo elimina antes de que llegue al usuario", explica el experto. El problema, según el experto, es que se trata de un modelo reciente y muchas empresas los utilizan simplemente como un sistema de detección en vez de protección.

Cómo actúa ese ransomware

Después de cifrar los ficheros del disco duro, WanaCrypt0r cambia el nombre de los nombres de las extensiones de los archivos afectados por .WNCRY. Después, el virus hace saltar a la pantalla el siguiente mensaje: "Ooops, tus archivos importantes están encriptados" y solicita el rescate de 300 dólares (274 euros, aproximadamente) en bitcoins (un tipo de moneda digital) para liberarlos. El mensaje incluye instrucciones sobre cómo realizar el pago y un cronómetro.

"Este ataque demuestra una vez más que el ransomware es un poderoso arma que puede utilizarse contra los consumidores y las empresas por igual. El virus se vuelve particularmente desagradable cuando infecta instituciones como hospitales, donde puede poner la vida de las personas en peligro", afirma Avast en un comunicado.

http://tecnologia.elpais.com/tecnologia ... 25438.html

El ataque de ‘ransomware’ se extiende a escala global

España, Portugal, Reino Unido y Rusia, entre los afectados. Estos virus informáticos cifran la información de los ordenadores a cambio de un rescate

JOANA OLIVEIRA - ROSA JIMÉNEZ CANO

Seattle / Madrid 12 MAY 2017 - 23:11 CEST

El equipo de investigadores independientes de ciberseguridad Malware Tech ha creado un mapa con los sitios en los que se ha detectado el 'ransomware'. MALWARE TECH

El virus informático (conocido como malware) que ha atacado en la mañana de este viernes los equipos de la sede de Telefónica en Madrid ha llegado ya a varias decenas de países. El software del tipo ransomware, que realiza el secuestro exprés de datos y pide un rescate para liberar el sistema, ha infectado diferentes empresas e instituciones en España, Taiwan, Rusia —donde unos 1.000 ordenadores del Ministerio del Interior se han visto afectados—, Portugal, Ucrania, Turquía y Reino Unido —en ese último, el virus ha colapsado el Servicio Nacional de Salud—, según informan las compañías de ciberseguridad s21sec y Check-point. En Estados Unidos Fedex es una de las empresas afectadas. En un tuit, Costin Raiu, el director global del equipo de investigación y análisis de Kaspersky Lab, una empresa de seguridad informática, afirma que se han registrado más de 45.000 ataques en 74 países. Hasta el momento, el ataque no ha afectado a infraestructuras críticas.

So far, we have recorded more than 45,000 attacks of the #WannaCry ransomware in 74 countries around the world. Number still growing fast.

— Costin Raiu (@craiu) 12 de mayo de 2017

Ese tipo de virus, que al ser ejecutados aparentan ser inofensivos e imitan a otras aplicaciones, es el más habitual y representa el 72,75% del malware, según los últimos informes de las compañías Kaspersky Lab y PandaLab . Los análisis del Instituto Nacional de Ciberseguridad (Incibe) demuestran que el software malicioso que ha provocado el ciberataque a nivel global es un WanaCrypt0r, una variante de WCry/WannaCry. Tras instalarse en el equipo, ese virus bloquea el acceso a los ficheros del ordenador afectado pidiendo un rescate, y puede infectar al resto de ordenadores vulnerables de la red. WanaCrypt0r cifra archivos del disco duro con extensiones como .doc .dot .tiff .java .psd .docx .xls .pps .txt o .mpeg, entre otros, y aumenta la cuantía del rescate a medida que pasa el tiempo. "El cifrado de los archivos prosigue tras la aparición de la nota de extorsión, al contrario que en otros ataques, que no muestran la nota hasta que el cifrado se ha completado", explica Agustín Múñoz-Grandes, CEO de s21Sec.

Cuando el virus infecta el ordenador, esta imagen aparece ebn el fondo de escritorio.

Jaime Blasco, director de los laboratorios de Alienvault en San Francisco, aporta algo de luz. El ataque ya está parado tras la difusión de un parche de Windows por parte de Microsoft. El experto reitera un consejo, aplicar todos los parques de seguridad que Microsoft ha publicado. "Uno de los vectores de infección parece ser un exploit que consigue la ejecución de código remota en sistemas Windows. Este exploit (llamado EternalBlue) se hizo público como parte de uno de as filtraciones de Shadowbrokers. Se recomienda aplicar todas las actualizaciones publicadas por Microsoft para parchear esta vulnerabilidad", reitera. Es, por tanto, uno de los archivos liberados en la última denuncia de Wikileaks

36,000 detections of #WannaCry (aka #WanaCypt0r aka #WCry) #ransomware so far. Russia, Ukraine, and Taiwan leading. This is huge. pic.twitter.com/EaZcaxPta4

— Jakub Kroustek (@JakubKroustek) 12 de mayo de 2017

Microsoft, preocupada por la difusión de este agujero, dio una respuesta oficial a mediodía de Seattle, ya en la noche española: “Nuestros ingenieros han detectado y añadido protección contra un software malicioso que exigía un rescate: win32.WannaCrypt. En marzo dimos un parche de seguridad que daba protección contra este ataque potencial. Aquellos que usan nuestro antivirus y tienen la actualización de Windows activada, están protegidos. Estamos trabajando para dar más ayuda a los clientes que lo necesiten”.

El creador del sistema operativo más popular del mundo contempla replantearse los criterios y formas en que se actualizan los programas para que la protección frente a vulnerabilidades no dependa tanto de voluntad humana, como de automatismos.

Uno de los afectados en Londres ha explicado en un hilo de los foros de Reddit, la situación: "Citas, tratamientos, resultados... Los responsables han ido por a miles de personas vulnerables y deben ser tratados como terroristas".Ver citas anterioresATAQUE EN PORTUGAL

Se ha registrado un ataque informático en Portugal que se ha centrado en empresas de comunicación y en la banca, y según fuentes de la investigación, incluye a PT, Caixa Geral de Depósitos y BPI, aunque las entidades no lo han admitido, informa Javier Martín desde Lisboa. Pese a que el ataque es muy amplio, tan solo Portugal Telecom ha admitido sufrirlo: “Todos los equipos técnicos están asumiendo las diligencias necesarias para resolver la situación, habiéndose activado todos los planes de seguridad. La red de los servicios de comunicación fija, móvil, internet y televisión no fueron afectados”, dice la operadora. Los atacantes piden rescate para el desbloqueo de los ordenadores bloqueados, y lo quieren en moneda virtual, bitcoin, que en esto días precisamente ha llegado a su cotización récord, 1.800 dólares, y cuyas transacciones no dejan rastro. El mensaje en portugués advierte que la cifra de rescate (300 dólares) se duplicará a los tres días y que si antes de siete días no pagan, los ficheros quedarán destruidos. Según la empresa de seguridad S21Sec, el ataque afecta a ordenadores con versiones de Windows y programas muy populares, como Word y Excel, también de Microsoft, y los expertos recomiendan utilizar "de manera inmediata" el parche de seguridad MS17-010.

“Este tipo de ataques afecta a todo el mundo, pero hemos visto cómo los delincuentes tratan de ir a por empresas, ya que poseen información valiosa por la que están dispuestos a pagar un rescate”, indica el estudio de Panda. Algunos expertos en ciberseguridad, como Jakub Kroustek, afirman en las redes sociales que han rastreado hasta 50.000 ataques de WannaCry. Este mismo experto asegura en el blog de su compañía, Avast, que observaron la primera versión de este virus en febrero y que han encontrado el mensaje de rescate escrito en 28 idiomas.

Según Eusebio Nieva, director técnico de Check-Point en España y Portugal, el ransomware es la estrategia más utilizada para atacar a las grandes empresas. "Los hackers piden que el rescate se realice a través de un pago digital que no se pueda rastrear", dice Nieva. El experto explica que ese software maligno puede llegar a un sistema de manera simple, desde un correo electrónico con una factura falsa, por ejemplo, hasta una técnica conocida como watering hole, que en el caso de las grandes compañías, infecta una página (generalmente de la red intranet) a la que los trabajadores o usuarios acceden con frecuencia. "Esa es la forma más rápida para una distribución masiva", afirma.

El experto señala, sin embargo, que el pago de un rescate no es garantía de que se pueda recuperar la información cifrada por el virus: "La posibilidad es de entre 30% y 40%". Pero, ¿cómo es posible protegerse de esos ataques? El experto sostiene que, en la era en que los malware han dejado de ser obra de atacantes individuales para convertirse en una red industrializada que genera dinero, los tradicionales programas de antivirus ya no son suficientes. Los más punteros de protección, según Nieva, son los programas de anti-APP o sandboxing, que rastrean el comportamiento del sistema o de la red de información, identifican cualquier software malicioso y lo eliminan.

"El sandboxing es el que mejor funciona. Cuando llega un documento por correo, por ejemplo, el sistema lo abre en un entorno virtual y si detecta algo sospechoso, lo elimina antes de que llegue al usuario", explica el experto. El problema, según el experto, es que se trata de un modelo reciente y muchas empresas los utilizan simplemente como un sistema de detección en vez de protección.

El Gobierno de España ha emitido un comunicado en el que orienta a los posibles afectados a aplicar los últimos parches de seguridad publicados en los boletines de mayo.Ver citas anterioresQUÉ HACER EN CASO DE CIBERATAQUE

Cómo recuperar los datos cifrados: El Incibe, a través del CERT de Seguridad e Industria (CERTSI), dispone de un servicio gratuito de análisis y descifrado de ficheros afectados por ciertos tipos de ransomware. La víctima puede contactar con el servicio a través del correo incidencias@certsi.es.

¿Pagar sirve para recuperar los archivos? El Incibe recomienda no pagar el rescate, porque no existen garantías de recuperar los datos y la víctima puede sufrir ataques posteriores. El Instituto también señala que esa práctica fomenta el negocio de los ciberdelicuentes, que pueden empezar a pedir cifras más altas, una vez efectuado el primer pago.

Cómo desinfectar el ordenador: Para eliminar la infección se podría utilizar cualquier antivirus o antivirus auto-arrancable actualizado. Es recomendable realizar un clonado previo de los discos (copia de la información del disco duro en otro soporte), según la importancia de los datos afectados. El clonado también es importante para interponer una denuncia, pues todos los archivos serán necesarios para la investigación, además es muy probable que exista alguna herramienta capaz de descifrarlos en el futuro.

Cómo actúa ese ransomware

Después de cifrar los ficheros del disco duro, WanaCrypt0r cambia el nombre de los nombres de las extensiones de los archivos afectados por .WNCRY. Después, el virus hace saltar a la pantalla el siguiente mensaje: "Ooops, tus archivos importantes están encriptados" y solicita el rescate de 300 dólares (274 euros, aproximadamente) en bitcoins (un tipo de moneda digital) para liberarlos. El mensaje incluye instrucciones sobre cómo realizar el pago y un cronómetro.

"Este ataque demuestra una vez más que el ransomware es un poderoso arma que puede utilizarse contra los consumidores y las empresas por igual. El virus se vuelve particularmente desagradable cuando infecta instituciones como hospitales, donde puede poner la vida de las personas en peligro", afirma Avast en un comunicado.

http://tecnologia.elpais.com/tecnologia ... 25438.html

Duda de todo. Encuentra tu propia luz. - Buda

Re: Telefónica y otras grandes empresas sufren un ataque informático "masivo"

Mocrosoftp pescando en rio revuelto nos dice que tocará mas aun los ordenadores del personam en contra de su voluntad.

Trapos y tontos. Herramienta de control solo igualable a las sectas...

Re: Telefónica y otras grandes empresas sufren un ataque informático "masivo"

¿Todo este ataque viene porque algún o algunos gilipollas han abierto un correo que no debían?